«Hello, my friend…»

In Zeiten des Corona-Virus ist Online-Kommunikation für die ETH Zürich von noch grösserer Bedeutung als sonst. Gerade jetzt können aber Cyber-Attacken, Computerviren und Co. besonders viel Schaden anrichten.

Im Homeoffice ist es nicht einfach, alle Informationen, die online eingehen, schnell zu verifizieren. Zudem sind viele ETH-Angehörige mit ihren privaten Rechnern und im eigenen WLAN unterwegs. Das macht es für alle schwieriger, ihre Software immer auf dem neuesten Stand zu halten. Diese Situation machen sich Cyberkriminelle zunutze. So können sich angeblich gut gemeinte E-Mails mit Tipps und Ratschlägen zum Corona-Virus plötzlich als Cyber-Attacken entpuppen.

Bitte wappnen Sie sich vor diesen gängigen Angriffen:

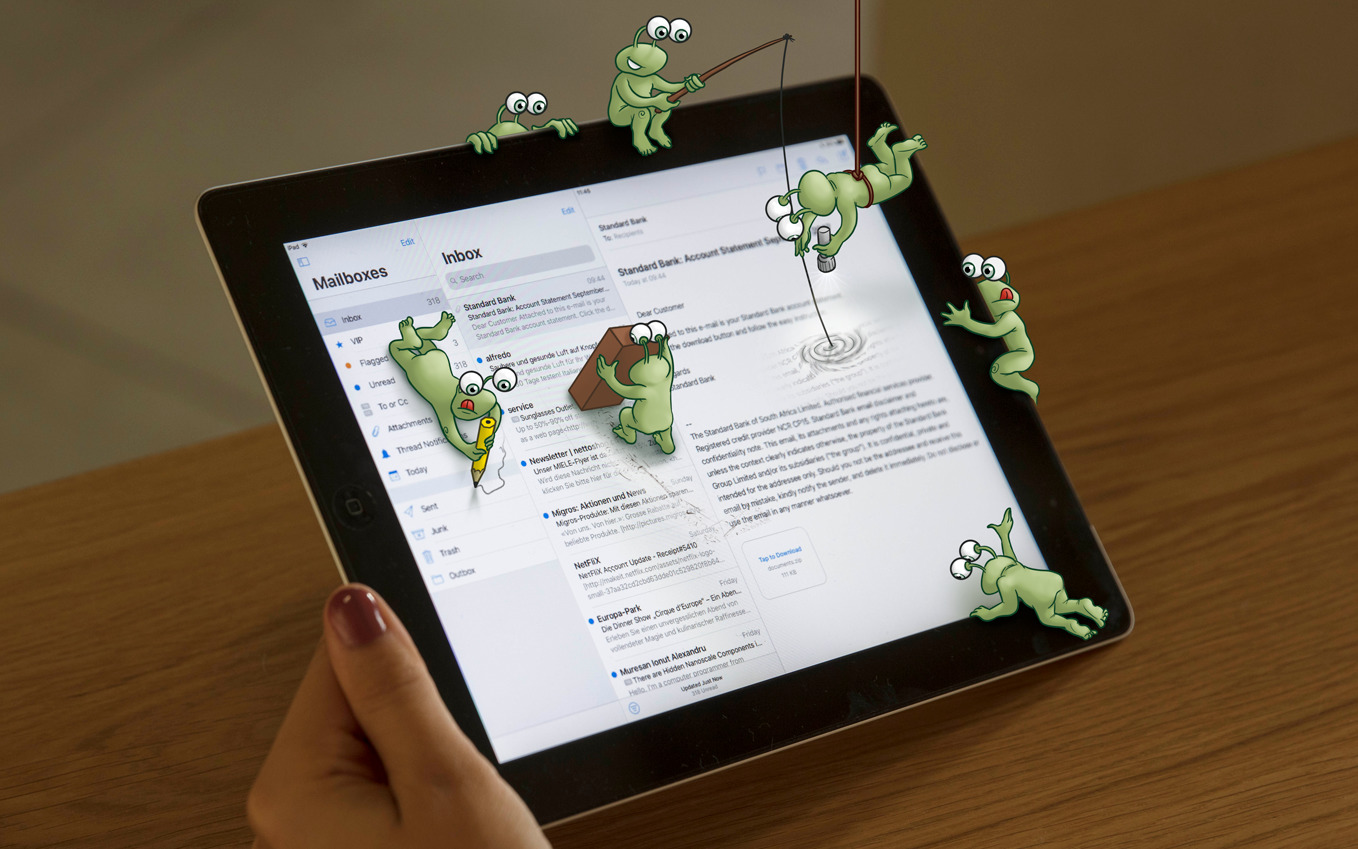

- Phishing-E-Mails: Die Angreifer verschicken E-Mails, die scheinbar von der World Health Organisation (WHO) oder dem Bundesamt für Gesundheit (BAG) stammen, oft mit den entsprechenden Logos. Auch «etablierte» Formen von Phishing, wie gefälschte E-Mails, die angeblich von Banken stammen, greifen das Thema Corona-Virus auf. Ziel der Angreifer ist es, an die persönlichen Zugangsdaten (z.B. Passwörter oder Kontonummern) ihrer Opfer zu gelangen. Die Forderungen wirken oft überraschend und emotional verpflichtend: Der betrügerische Absender übt zeitlichen Druck aus, löst Angst aus, dass wir etwas falsch machen oder verpassen oder bittet dringend um Hilfe. Leider sind heutzutage Phishing-Mails immer seltener durch schlechte Grammatik erkennbar und landen entsprechend häufiger in Ihrer Inbox.

- Coronavirus Maps: Cyberkriminelle manipulieren gezielt interaktive Web-Karten, welche die Verbreitung des Coronavirus aufzeigen, um im Hintergrund Malware auf den Rechner zu laden. Die Kartendarstellung wirkt täuschend echt und ahmt oft WHO- oder andere vertrauenswürdige Quellen nach. Deshalb klicken Sie keinesfalls auf Links, denen Sie nicht absolut trauen können und deren URL sie nicht wiedererkennen.

- Voice Phishing: Betrüger rufen z.B. im Namen des Bundesamtes für Gesundheit (BAG) an, und verlangen von den Opfern persönliche Informationen (Identitätsangaben, wie z.B. Geburtsdatum oder auch Bankdaten). Wichtig hierbei ist auch, sich nicht unter Druck setzen zu lassen: Keine öffentliche Institution, kein Vorgesetzter oder Vorgesetzte, kein/e Servicedesk-Mitarbeiter/in wird nach Kenn- oder Passwörtern oder Kontoinformationen fragen, weder via E‑Mail noch durch Anruf.

- Betrügerische Spendenaufrufe: Die Betrüger ahmen Spendenaufrufe von Wohltätigkeitsorganisationen nach, via E-Mail oder Anruf, um angeblich Geld für die Entwicklung eines vermeintlichen Impfstoffs für COVID-19 oder die Unterstützung von Hilfsorganisationen zu erschleichen. Auch hier üben die Angreifer emotionalen Druck aus und nutzen so die Hilfsbereitschaft der Opfer schamlos aus.

- Fake-Shops für medizinische Produkte: Cyberkriminelle bieten in falschen Online-Shops gezielt medizinische Produkte, z.B. Atemschutzmasken, Einweghandschuhe oder Desinfektionssprays, an. Nachdem die Kunden bezahlt haben, erhalten sie jedoch nichts davon.

- Fake-Sextortion: Die Angreifer fordern via E-Mail oder Anruf Geld von den Opfern. Bei Nichtzahlung drohen die Angreifer, die Familie der Opfer mit dem Corona-Virus zu infizieren. Hier gilt, wie bei allen betrügerischen Anrufen: Auflegen ist immer eine Option!

Obige Liste möglicher Cyber-Angriffe ist lang. Das heisst jedoch nicht, dass in Corona-Zeiten nicht auch die üblichen Betrugsmethoden im Umlauf sind und vor dem Homeoffice halt machen. Hier sind zwei Beispiele für solche Attacken.

- CEO-Fraud: Der Betrüger täuscht via E-Mail und/oder Anruf eine/n Vorgesetzte/n vor, um Finanzdaten oder eine Überweisung zu erschleichen. Meist wird eine hohe Dringlichkeit vorgegeben, um das Opfer unter Druck zu setzen. Wenn ein Verdacht besteht, dass eine E-Mail oder ein Anruf nicht authentisch sind, am besten die angegebene Person nachrecherchieren und über die offiziellen ETH-Nummern und E-Mailadressen kontaktieren, um die Informationen zu verifizieren.

- Money Mules: Betrüger werben die Opfer z.B. als Finanzagenten mit interessanten oder karitativen Angeboten einer Scheinfirma an. Ihre Aufgabe: Die Opfer erhalten gestohlenes Geld auf ihr eigenes Bankkonto und sollen das erhaltene Geld, minus ihres «Gehalts», den Angreifern auf Umwegen wieder zusenden. Was die Opfer vielfach nicht verstehen: Durch solche Finanztransaktionen machen sich die Opfer der Geldwäscherei schuldig. Da die Bewegungen auf dem eigenen Konto bei der Aufklärung von Delikten für Staatsanwaltschaften leicht nachvollziehbar sind, werden die Opfer (nicht aber die Angreifer) auch vielfach «geschnappt». In den Augen der Angreifer sind die Opfer lediglich «Kanonenfutter», weshalb diese auch «Money Mules» genannt werden. Deshalb: Stellen sie ihr Bankkonto niemals Dritten zur Verfügung!

Auch Cyberkriminelle lernen kontinuierlich dazu. Sie passen Ihre Angriffe an die aktuelle Situation an und können auch obige Betrugsmethoden kombinieren. Deshalb kann etwas gesundes Misstrauen nicht schaden, wenn Sie online unterwegs sind oder verdächtige Anrufe erhalten.

Was tun, wenn Sie mit Cyberangriffen konfrontiert sind

Ob im Homeoffice oder im Büro: Bitte melden Sie Vorfälle und Verdachtsfälle immer bei Ihrer Informatiksupportgruppe oder beim ID Service Desk.

Wenn Sie vermuten oder wissen, dass Sie es mit einer Phishing-Mail zu tun haben, leiten Sie diese bitte an weiter. Wichtig ist, dass Sie die Mail als Anhang weiterleiten. Im Outlook macht man das über die Funktion «Als Anlage weiterleiten».

So schützen Sie sich vor Cyberangriffen

- Bitte Software immer auf dem neuesten Stand halten und Updates installieren! Das gilt auch für ihre Heim-Infrastruktur.

- Starke und überall unterschiedliche Passwörter wählen, bitte auch für die Heim-Infrastruktur im Homeoffice: Informationen zu guten Passwörtern

- Besonders wachsam gegenüber Phishing-Mails und Scam-Anrufen sein!